你知道每次打開領英(LinkedIn)的那幾秒鐘裏,網頁後臺正在發生什麼嗎?

作爲微軟旗下全球最大的職業社交平臺,領英目前擁有超過 10 億註冊用戶,每一秒都有數十萬份個人履歷被更新、被瀏覽、被獵頭反覆檢索。自微軟 2016 年將其收購後,十年後的今天,領英已成爲這家科技巨頭最賺錢的資產之一,僅 Sales Navigator 這一款銷售工具,年收入就超過 10 億美元。

(來源:LinkedIn)

但伴隨商業成功的,還有持續不斷的隱私爭議:2021 年,5 億用戶數據在暗網被兜售;2022 年,安全研究人員發現其移動端應用在後臺持續讀取 iOS 剪貼板……最近,一場新的風波再次將領英推向輿論中心。

2026 年 3 月底,德國非營利組織 Fairlinked 發佈了一份代號爲“BrowserGate”的技術調查報告,核心指控非常直接:每當你訪問領英官網,隱藏在網頁中的 JavaScript 代碼就會靜默掃描你的瀏覽器,檢測你安裝了哪些擴展程序,然後將結果加密傳回領英服務器及一家第三方網絡安全公司。

這份報告迅速在技術社區引發熱議,Hacker News 上的討論帖幾小時內湧入上千條評論,多家科技媒體跟進報道。原因很簡單:這並非領英首次被指控“偷窺”用戶瀏覽器,而且這次它還變本加厲了。

早在 2024 年初,就有技術博客注意到領英網頁端存在擴展檢測機制。

但當時的發現相對有限:領英似乎在掃描約 461 款瀏覽器擴展,主要集中在自動化工具、數據抓取插件,以及與其產品存在競爭關係的第三方銷售軟件。彼時的主流解讀是,這不過是常規的反爬蟲手段,畢竟領英長期面臨數據抓取問題,檢測已知爬蟲工具似乎情有可原。

但 Fairlinked 這次的發現讓事情性質發生了變化。調查人員從領英的 JavaScript 打包文件中提取出了完整的掃描清單,檢測目標已從 2024 年的 461 個擴展 ID 激增至 6,167 個。獨立研究者使用開源工具交叉驗證後,確認“活躍掃描”的擴展數量也達到 2,953 個。無論採用哪個數字,這都已遠超“針對已知爬蟲工具的有限檢測”,更接近一場大規模的瀏覽器指紋採集行動。

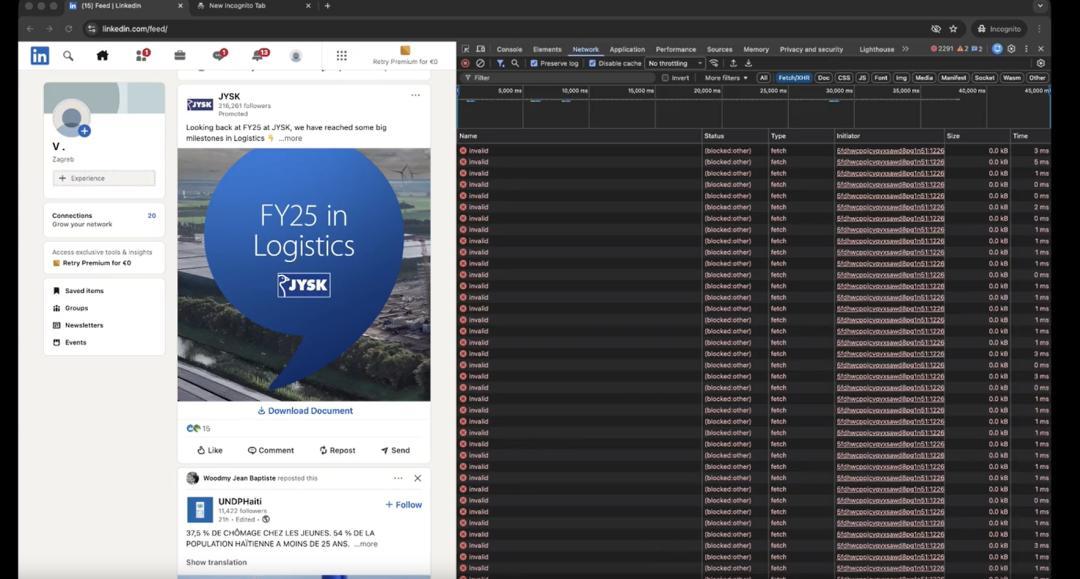

圖 | Chrome 開發者工具中捕捉到 LinkedIn 擴展掃描(來源:BrowserGate)

那麼清單中有哪些插件是領英的“偷窺”對象?平臺收集這些信息的主要目的是什麼?

首先包含 509 款求職工具,覆蓋約 140 萬用戶。領英不是匿名平臺,每個用戶都綁定着真實姓名、工作單位、職位頭銜、同事關係網,甚至現任上司的聯繫方式。當一名員工悄悄安裝“JobSearch Helper”這類求職輔助插件,領英後臺就能立刻將這條信息與他的實名檔案關聯。如果你的老闆也使用領英,可以說你“騎驢找馬”的行爲平臺官方一直在悄悄旁觀。

緊接着是 200 多款銷售與招聘類競品擴展,包括 Apollo、Lusha、ZoomInfo 等領英 Sales Navigator 的直接競爭對手。這些工具通常以瀏覽器擴展形式存在,用戶裝上後可在瀏覽領英頁面時一鍵提取聯繫方式。領英掃描這些擴展意味着它能精確識別哪些付費客戶同時在使用競品,結合用戶的僱主信息,這套系統實際上在繪製一幅“企業軟件使用地圖”:如果一家公司有三位員工安裝了 Apollo,領英就能推斷這家公司可能是 Apollo 的客戶。

在某種程度上,這相當於在未經任何組織知情或同意的情況下,提取了數千家 SaaS 公司的客戶名單。

圖 | 目前市場主流銷售與招聘類擴展(來源:Sera AI)

更讓一些用戶感到憤怒的是,清單中還包含用於過濾特定宗教內容的擴展、標記用戶政治傾向的工具,以及爲神經多樣性人羣(例如自閉症、多動症、以及讀寫障礙人羣)設計的無障礙輔助插件。這類信息一旦與實名檔案關聯,可能涉及用戶不願公開的個人特徵,而領英的隱私政策中,完全沒有出現任何的說明。

對此,Fairlinked 組織已向歐盟委員會提交正式投訴,並註冊爲利益相關方參與監管對話。他們聲稱正在與其他開發者團體合作,共同定義歐盟《數字市場法》要求微軟提供的第三方 API 技術規範。

互聯網上,圍繞此事的討論遠未平息,網友大致形成兩種觀點。一方認爲瀏覽器指紋採集是行業常見做法,許多網站都用類似技術檢測機器人,領英掃描擴展的主要目的很可能是反爬蟲和反濫用,而非“大規模監控”,從技術角度看,其使用的 fetch 探測擴展資源是一種公開已久的方法,並不神祕。

另一方則反駁說,問題的關鍵不在於“掃描擴展”這個行爲本身是否常見,而在於範圍、用途和披露。掃描幾十款已知爬蟲工具是一回事,掃描 6,000 多款涵蓋宗教、政治、求職、無障礙輔助的各類擴展是另一回事。如果這真的只是反爬蟲措施,爲什麼隱私政策一字不提?爲什麼掃描結果要加密傳輸到第三方公司?爲什麼清單還在以每天新增十餘款的速度擴張?

無論評價如何,對普通用戶而言,可以確定的是完全規避此類收集難度較大,但可嘗試一些措施降低風險,比如使用默認屏蔽指紋追蹤的瀏覽器、定期清理瀏覽器 cookie 和本地存儲、訪問領英時啓用隱私或無痕模式,以及謹慎安裝來源不明的瀏覽器擴展並定期審查已安裝插件。

參考鏈接:

1.https://news.ycombinator.com/item?id=46904361

2.https://github.com/mdp/linkedin-extension-fingerprinting

排版:胡巍巍